Christophe.colombier

Shared posts

What if the internet stopped for a day?

The secret messages of UK roads

The Facebook Algorithm Mom Problem

For quite a while now, I’ve been publishing most of my content to my personal website first and syndicating copies of it to social media silos like Twitter, Instagram, Google+, and Facebook. Within the Indieweb community this process is known as POSSE an acronym for Post on your Own Site, Syndicate Elsewhere.

The Facebook Algorithm

Anecdotally most in social media have long known that doing this type of workflow causes your content to be treated like a second class citizen, particularly on Facebook which greatly prefers that users post to it manually or using one of its own apps rather than via API. [1][2][3][4] This means that the Facebook algorithm that decides how big an audience a piece of content receives, dings posts which aren’t posted manually within their system. Simply put, if you don’t post it manually within Facebook, not as many people are going to see it.

Generally I don’t care too much about this posting “tax” and happily use a plugin called Social Media Network Auto Poster (aka SNAP) to syndicate my content from my WordPress site to up to half a dozen social silos.

What I have been noticing over the past six or more months is an even more insidious tax being paid for posting to Facebook. I call it “The Facebook Algorithm Mom Problem”.

Here’s what’s happening

I write my content on my own personal site. I automatically syndicate it to Facebook. My mom, who seems to be on Facebook 24/7, immediately clicks “like” on the post. The Facebook algorithm immediately thinks that because my mom liked it, it must be a family related piece of content–even if it’s obviously about theoretical math, a subject in which my mom has no interest or knowledge. (My mom has about 180 friends on Facebook; 45 of them overlap with mine and the vast majority of those are close family members).

The algorithm narrows the presentation of the content down to very close family. Then my mom’s sister sees it and clicks “like” moments later. Now Facebook’s algorithm has created a self-fulfilling prophesy and further narrows the audience of my post. As a result, my post gets no further exposure on Facebook other than perhaps five people–the circle of family that overlaps in all three of our social graphs. Naturally, none of these people love me enough to click “like” on random technical things I think are cool. I certainly couldn’t blame them for not liking these arcane topics, but shame on Facebook for torturing them for the exposure when I was originally targeting maybe 10 other colleagues to begin with.

This would all be okay if the actual content was what Facebook was predicting it was, but 99% of the time, it’s not the case. In general I tend to post about math, science, and other random technical subjects. I rarely post about closely personal things which are of great interest to my close family members. These kinds of things are ones which I would relay to them via phone or in person and not post about publicly.

Posts only a mother could love

I can post about arcane areas like Lie algebras or statistical thermodynamics, and my mom, because she’s my mom, will like all of it–whether or not she understands what I’m talking about or not. And isn’t this what moms do?! What they’re supposed to do? Of course it is!

mom-autolike (n.)–When a mother automatically clicks “like” on a piece of content posted to social media by one of their children, not because it has any inherent value, but simply because the content came from their child.

She’s my mom, she’s supposed to love me unconditionally this way!

The problem is: Facebook, despite the fact that they know she’s my mom, doesn’t take this fact into account in their algorithm.

What does this mean? It means either I quit posting to Facebook, or I game the system to prevent these mom-autolikes.

Preventing mom-autolikes

I’ve been experimenting. But how?

Facebook allows users to specifically target their audience in a highly granular fashion from the entire public to one’s circle of “friends” all the way down to even one or two specific people. Even better, they’ll let you target pre-defined circles of friends and even exclude specific people. So this is typically what I’ve been doing to end-around my Facebook Algorithm Mom problem. I have my site up set to post to either “Friends except mom” or “Public except mom”. (Sometimes I exclude my aunt just for good measure.) This means that my mom now can’t see my posts when I publish them!

What a horrible son

Don’t jump the gun too quickly there Bubbe! I come back at the end of the day after the algorithm has run its course and my post has foreseeably reached all of the audience it’s likely to get. At that point, I change the audience of the post to completely “Public”.

You’ll never guess what happens next…

Yup. My mom “likes” it!

I love you mom. Thanks for all your unconditional love and support!!

Even better, I’m happy to report that generally the intended audience which I wanted to see the post actually sees it. Mom just gets to see it a bit later.

Dear Facebook Engineering

Could you fix this algorithm problem please? I’m sure I’m not the only son or daughter to suffer from it.

Have you noticed this problem yourself? I’d love to hear from others who’ve seen a similar effect and love their mothers (or other close loved ones) enough to not cut them out of their Facebook lives.

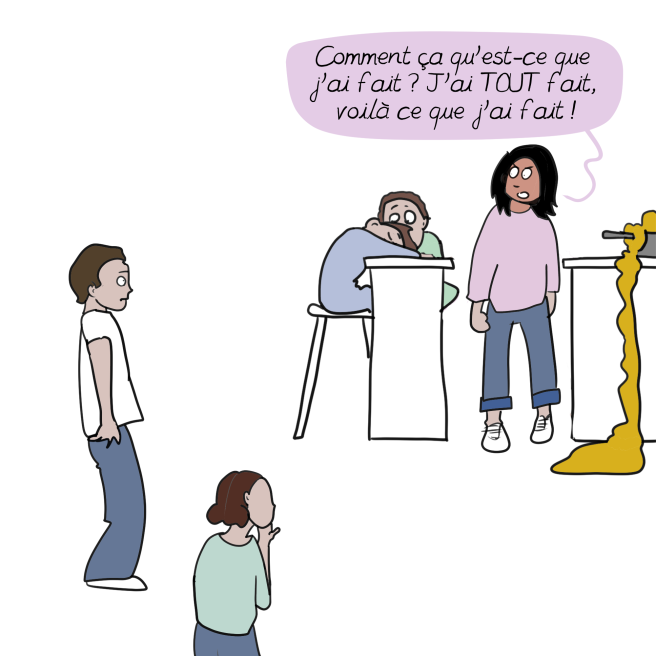

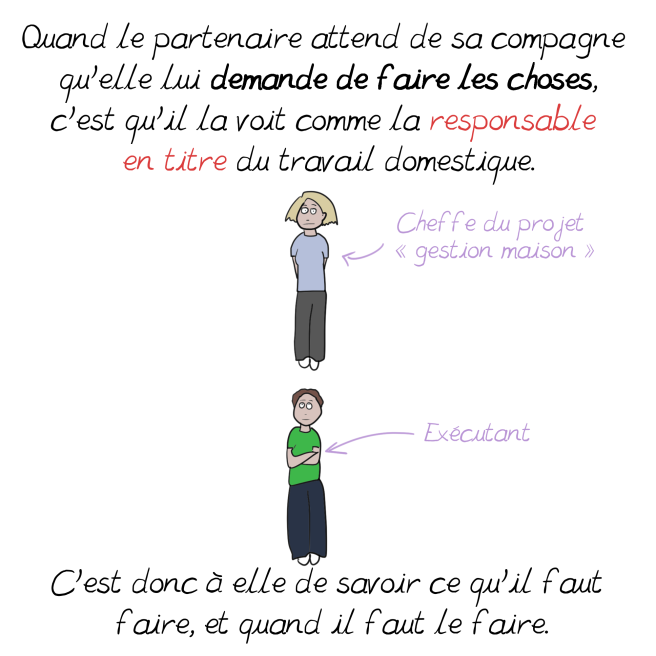

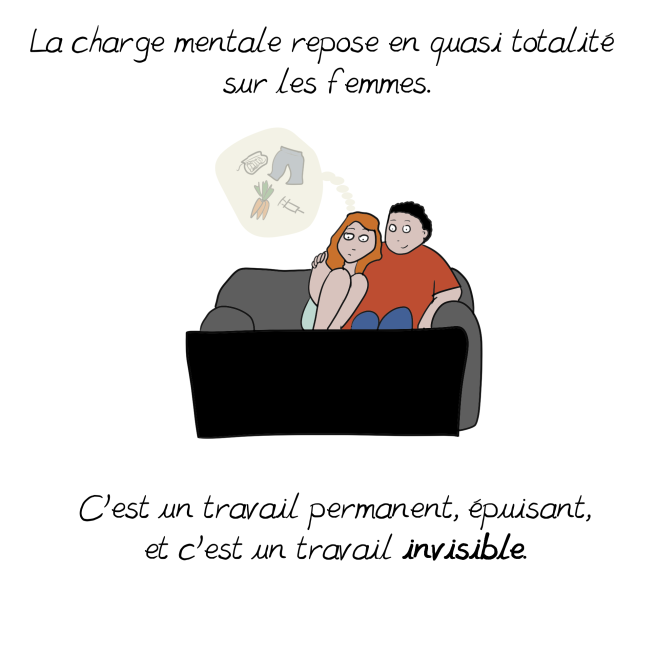

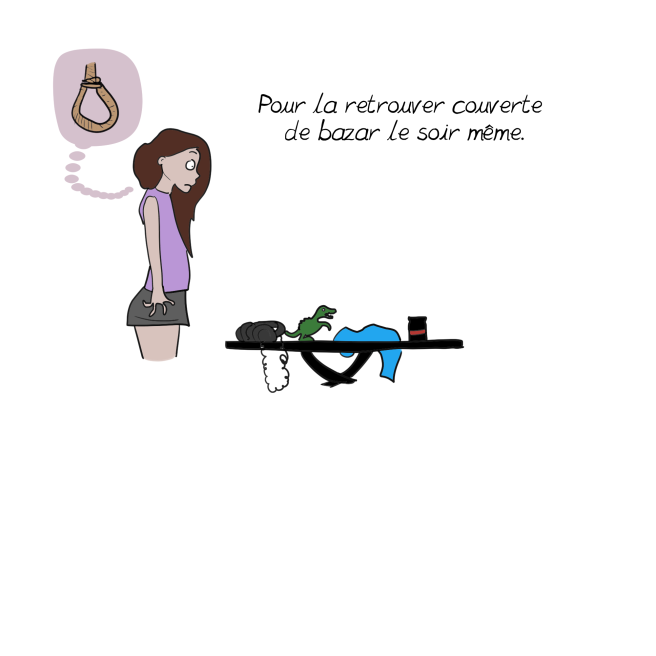

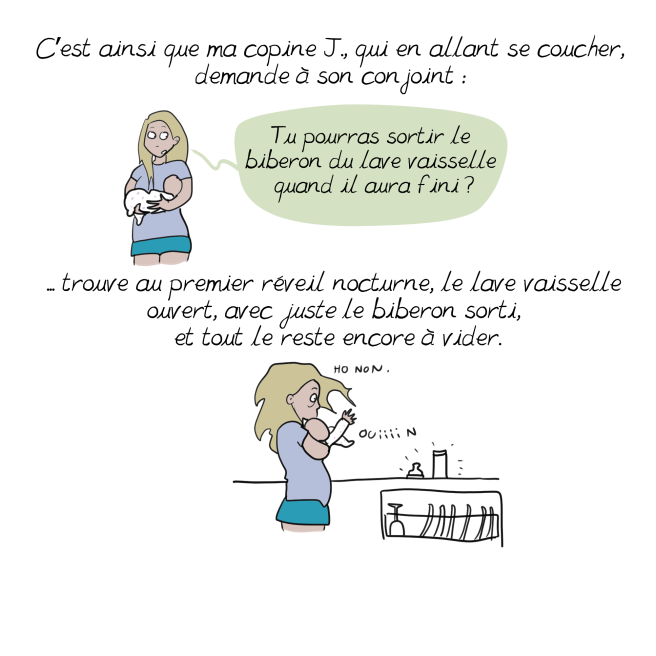

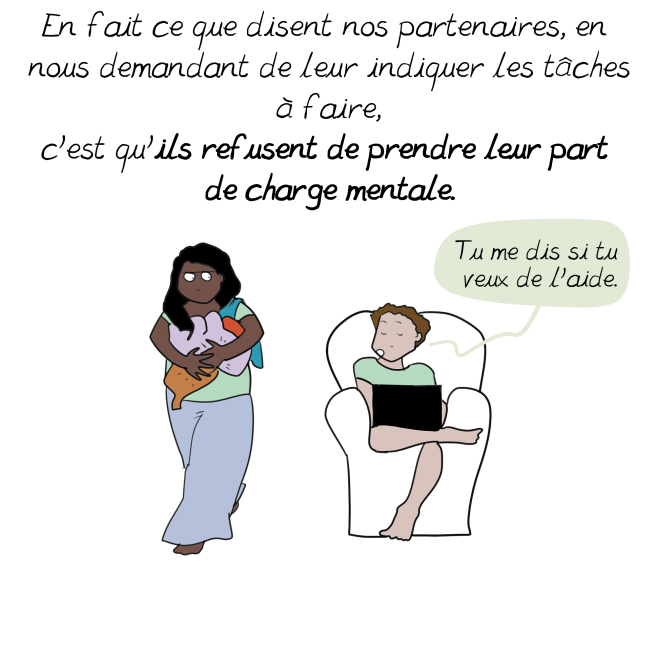

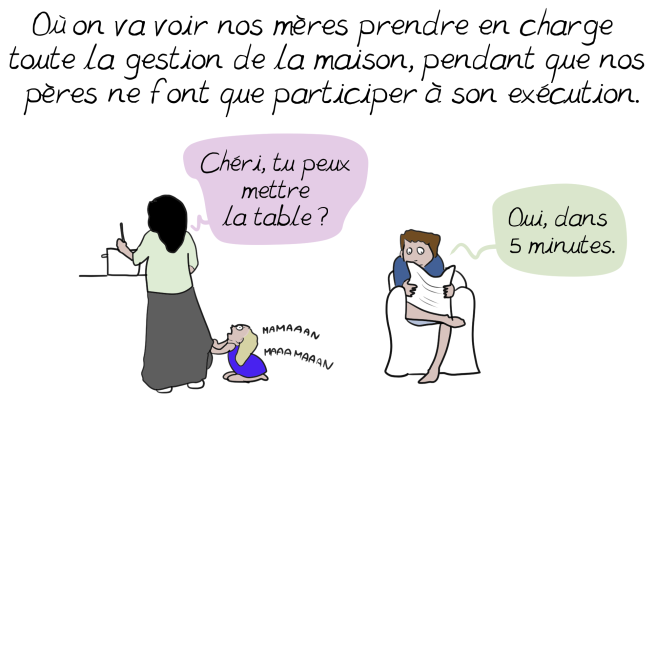

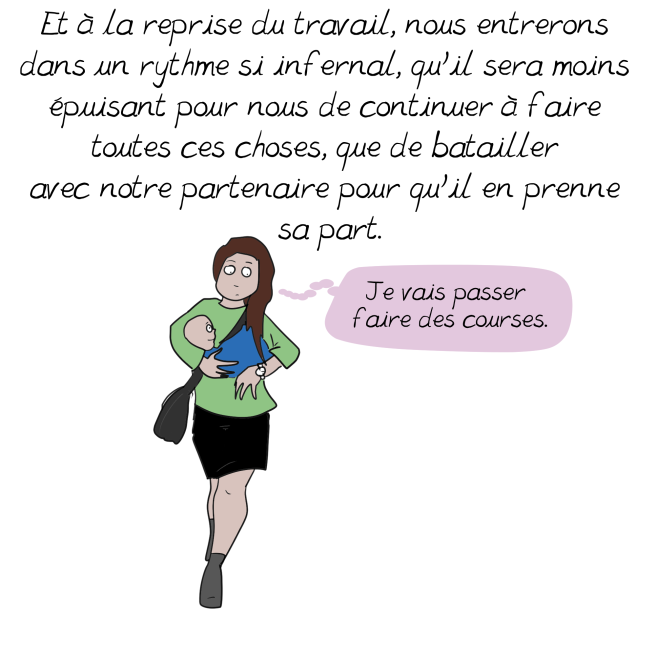

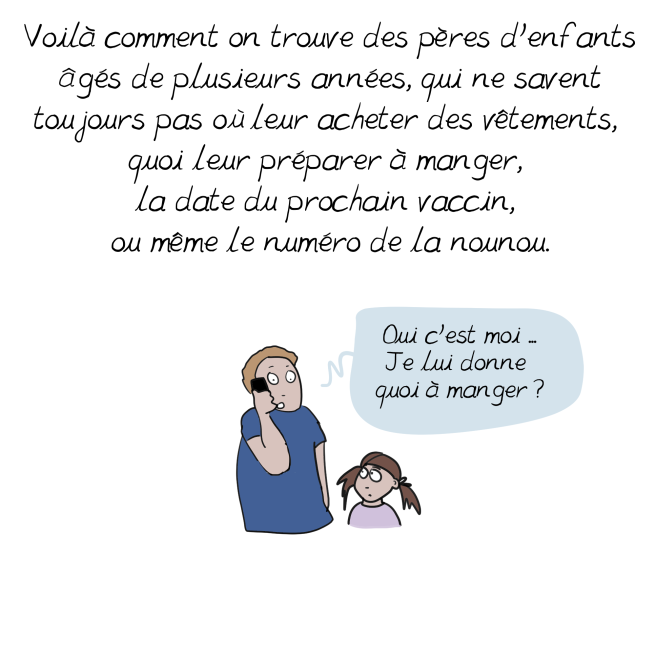

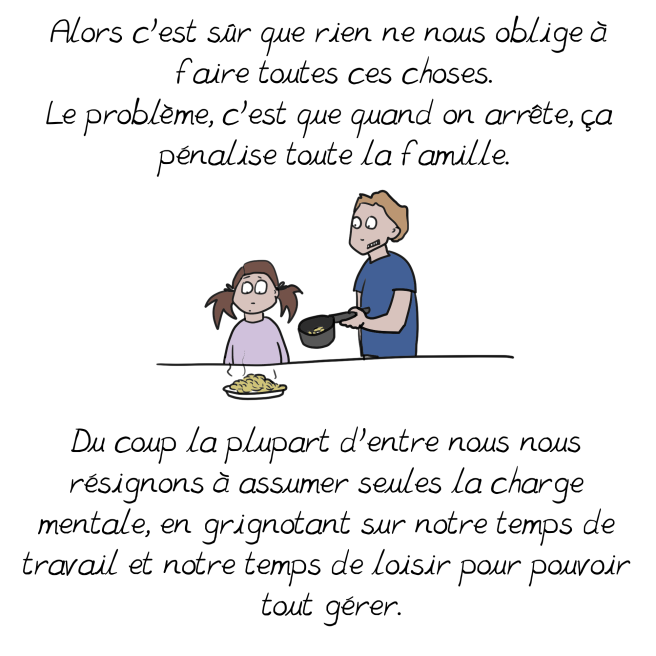

Fallait demander

EDIT : Fallait demander est maintenant éditée dans le tome 2 de mon livre Un autre regard, disponible ou commandable en librairie, et sur les sites de vente en ligne

Why The Next Chromium Update Will Look a Lot Nicer On Linux

The next stable update to Chromium uses GTK3 by default. This means Chromium 59 is able to adopt more of the underlying GTK theme of the desktop.

The next stable update to Chromium uses GTK3 by default. This means Chromium 59 is able to adopt more of the underlying GTK theme of the desktop.

This post, Why The Next Chromium Update Will Look a Lot Nicer On Linux, was written by Joey Sneddon and first appeared on OMG! Ubuntu!.

What #legos do when we aren't looking.pic.twitter.com/2H6kQdeAUZ

What #legos do when we aren't looking. pic.twitter.com/2H6kQdeAUZ

Comment la Terre envoie de l’oxygène sur la Lune

SI PROCHE et si lointaine à la fois. Telle est la Lune, immanquable quand elle se trouve dans le ciel nocturne et, pourtant, quasiment inaccessible à l’homme puisque seulement 12 représentants de l’espèce humaine y ont posé le pied entre 1969 et 1972, à l’occasion du programme spatial américain Apollo. Un peu plus de 384 000 kilomètres nous séparent en moyenne de notre satellite naturel et, si cela peut sembler beaucoup à l’aune des voyages auxquels nous sommes habitués, cette distance s’avère suffisamment faible pour permettre un jeu de relations entre la Terre et la Lune. La plus importante est évidemment gravitationnelle et son effet le plus connu tient dans le phénomène des marées (dans lequel la masse énorme du Soleil, plus lointain, joue aussi). On sait d’ailleurs probablement moins que les marées ne concernent pas que les grosses masses d’eau mais aussi la croûte terrestre. Enfin, même si un débat subsiste à ce sujet, nombre d’astronomes estiment que la Lune a aussi une influence stabilisatrice sur l’inclinaison de l’axe de rotation de la Terre et, par voie de conséquence, sur les climats de notre planète.

Il existe toutefois des échanges plus directs, plus matériels, entre les deux astres. Si l’on met de côté les objets que les astronautes du programme Apollo ont laissés sur la Lune ainsi que les quintaux de cailloux qu’ils y ont ramassés (sans oublier les petits échantillons rapportés par les missions soviétiques Luna), on trouve aussi de temps en temps sur Terre des météorites lunaires. Des cailloux qui ont été arrachés à la Lune lors de l’impact d’un astéroïde et qui ont voyagé dans l’espace jusqu’à nous.

Comme le montre une étude japonaise publiée ce lundi 30 janvier par la revue Nature Astronomy, le transfert de matière peut aussi se faire dans l’autre sens, de la Terre vers la Lune. Ces chercheurs se sont plongés dans les données récoltées en 2008 par la sonde nippone Selene, qui passa toute l’année en orbite autour de notre satellite (à 100 km d’altitude). Doté de nombreux instruments scientifiques, l’engin avait pour principale mission d’étudier l’origine et la géomorphologie de la Lune et d’en analyser la surface. Selene accompagnait donc notre satellite dans sa révolution quasiment mensuelle autour de la Terre. Au cours de ce tour dans l’espace, la Lune est exposée à ce que les astronomes appellent le vent solaire, un flux d’électrons et d’ions (des atomes électriquement chargés) envoyé par notre étoile, sauf quand elle entre dans la magnétosphère, le bouclier engendré par le champ magnétique terrestre, qui dévie le vent solaire.

Quand dans l’espace souffle le vent terrestre

Or, lors de ces périodes de « répit », Selene recevait quand même (et par conséquent la Lune avec elle) un flux d’ions . Les chercheurs ayant exclu qu’il provienne de notre étoile – d’autant qu’en 2008 l’activité du Soleil se trouvait à son minimum –, il ne restait plus qu’une seule source possible : la Terre. D’où provenait ce vent terrestre ? Pour répondre à la question, il faut se transporter dans l’ionosphère, la couche supérieure de l’atmosphère entourant notre planète. Là, les rayons ultraviolets issus du Soleil cassent les molécules et arrachent des électrons aux atomes qui se retrouvent ainsi ionisés, électriquement chargés. Cela leur permet d’être accélérés, d’échapper à l’atmosphère et de se retrouver dans l’espace, comme on peut le voir sur le schéma ci-dessous.

Sur ce schéma (pas du tout à l’échelle), on voit que la Lune peut se retrouver à l’intérieur de la magnétosphère (lignes bleues) et « arrosée » par le flux d’ions oxygène émanant de la Terre. © Université d’Osaka/NASA.

Comme l’oxygène est un composant important de l’atmosphère terrestre, les chercheurs se sont donc aperçus que la part des ions oxygène dans le flux détecté par Selene n’était pas négligeable. Ce qui leur fait écrire : « Une conséquence de cette découverte est que la totalité de la surface lunaire peut être contaminée avec de l’oxygène terrestre biosynthétique, qui a été produit par photosynthèse pendant quelques milliards d’années. » Les auteurs de l’étude estiment ainsi qu’au cours des derniers 2,4 milliards d’années – c’est-à-dire depuis que la part de l’oxygène produit par les organismes vivants s’est mise à augmenter dans l’atmosphère –, environ 4 milliards de milliards de milliards de milliards d’ions oxygène se sont déposés sur le régolithe, ont été emmagasinés dans cette poussière qui recouvre la Lune.

Pourquoi se focaliser sur l’oxygène, me direz-vous ? Parce que, comme cet élément, sur Terre, témoigne de l’activité du vivant, on peut imaginer, dit l’article de Nature Astronomy, que des informations sur l’ancienne atmosphère de notre planète et, partant, sur la vie qu’elle hébergeait, sont préservées… à la surface des sols lunaires. L’hypothèse est jolie. Cependant, concluent les chercheurs nippons, si l’on veut se montrer un tantinet réaliste, il sera très difficile et pour ne pas dire impossible, même en rapportant de nouveaux échantillons lunaires, de faire la différence entre ce que le vieux vent terrestre a laissé sur notre satellite et ce que le vent solaire (qui contient aussi des ions oxygène) y a déposé : il n’existe en effet pas de méthode pour dater l’époque à laquelle les ions ont atteint la surface de la Lune. Reste simplement le plaisir poétique d’imaginer cet ensemencement d’un astre mort par de l’oxygène libéré par la vie…

Pierre Barthélémy (suivez-moi ici sur Twitter ou bien là sur Facebook)

Lire aussi : Un nouveau scénario pour la formation de la Lune

Critique de séries télévisées : un métier menacé

The fantastic future, as envisioned in 1899

What will the future look like? It's a question that can illuminate as much about how the world once was as how it will be.

(Public Domain/Wikimedia Commons)

(Public Domain/Wikimedia Commons)

Take En L'An 2000, a series of about 87 illustrations created primarily by a French commercial artist named Jean-Marc Cote, along with a few other collaborators, between 1899 and 1910. Roughly translated to "France in the Year 2000," the whimsical drawings depict what these early 20th century artists believed life 100 years later might be like.

The collection delivers an abundance of bizarre and fanciful ideas about where technology could have taken us (to the depths of the sea aboard giant seahorses) and where it sometimes did (to the skies in gravity-defying airships).

(Public Domain/Wikimedia Commons)

(Public Domain/Wikimedia Commons)

(Public Domain/Wikimedia Commons)

(Public Domain/Wikimedia Commons)

The backstory for the illustrations can be painted with only broad strokes: A cigarette company apparently commissioned the artwork to be printed on decorative cards inside cigarette and cigar boxes (by some accounts the company was a toy manufacturer instead) before later being turned into postcards.

Some of the postcards were then produced for the Exposition Universelle of 1900, a world's fair held in Paris that celebrated the nation's past achievements while offering a glimpse of the future.

But the commissioning company hit hard times and the work was never distributed, lost to the black hole of time. Until, that is, American science fiction writer Isaac Asimov happened across a miraculously preserved set and published them in his 1986 book Futuredays: A Nineteenth Century Vision of the Year 2000.

Incredibly, some of the artists' predictions came true, give or take a decade: One illustration features a cleaning robot mirroring the idea behind the modern-day Roomba; others theorize about moving homes (hello, trailers) and mechanized farming (we're basically there).

(Public Domain/Wikimedia Commons)

(Public Domain/Wikimedia Commons)

(Public Domain/Wikimedia Commons)

(Public Domain/Wikimedia Commons)

A number of innovations remain hilariously unfathomable: Books fed directly into one's brain by an osmosis-like contraption is still but a fantasy for today's time-strapped scholars, and we've yet to make much progress in the way of mass underwater sporting events or whale-drawn buses.

There is also a telling limit to the artists' prescience: There's no space travel, no personal computer, and much of the machinery functions by levers, pulleys, and propellers — the common mechanical features of the early 1900s. Fashion and gender roles also remain rigidly entrenched in 20th century norms.

Taken together, the collection is an insightful visual time capsule into the early 20th century imagination. Below, enjoy this steampunk-style journey to our futuristic past.

(Public Domain/Wikimedia Commons)

(Public Domain/Wikimedia Commons)

(Public Domain/Wikimedia Commons)

(Public Domain/Wikimedia Commons)

(Public Domain/Wikimedia Commons)

(Public Domain/Wikimedia Commons)

(Public Domain/Wikimedia Commons)

(Public Domain/Wikimedia Commons)

(Public Domain/Wikimedia Commons)

(Public Domain/Wikimedia Commons)

(Public Domain/Wikimedia Commons)

(Public Domain/Wikimedia Commons)

Productivity: A Primer to The Pomodoro Technique

The Pomodoro Technique can help you power through distractions, hyper-focus, and get things done in short bursts, while taking frequent breaks to come up for air and relax. Best of all, it's easy. If you have a busy job where you're expected to produce, it's a great way to get through your tasks. Let's break it down and see how you can apply it to your work.

We've definitely discussed the Pomodoro Technique before. We gave a brief description of it a few years back, and highlighted its distraction-fighting, brain training benefits around the same time. You even voted it your favorite productivity method . However, we've never done a deep dive into how it works and how to get started with it. So let's do that now.

When its time to buckle down and get some serious work done, we would hope that you have a go-to…

Read moreWhat Is the Pomodoro Technique?

The Pomodoro Technique was invented in the early 90s by developer, entrepeneur, and author Francesco Cirillo. Cirillo named the system "Pomodoro" after the tomato-shaped timer he used to track his work as a university student. The methodology is simple: When faced with any large task or series of tasks, break the work down into short, timed intervals (called "Pomodoros") that are spaced out by short breaks. This trains your brain to focus for short periods and helps you stay on top of deadlines or constantly-refilling inboxes. With time it can even help improve your attention span and concentration .

Pomodoro is a cyclical system. You work in short sprints , which makes sure you're consistently productive. You also get to take regular breaks that bolster your motivation and keep you creative.

If you find your attention wandering over the course of the day and you have a difficult time…

Read moreHow the Pomodoro Technique Works

The Pomodoro Technique is probably one of the simplest productivity methods to implement. All you'll need is a timer. Beyond that, there are no special apps, books, or tools required. Cirillo's book, The Pomodoro Technique, is a helpful read, but Cirillo himself doesn't hide the core of the method behind a purchase. Here's how to get started with Pomodoro, in five steps:

- Choose a task to be accomplished.

- Set the Pomodoro to 25 minutes (the Pomodoro is the timer)

- Work on the task until the Pomodoro rings, then put a check on your sheet of paper

- Take a short break (5 minutes is OK)

- Every 4 Pomodoros take a longer break

That "longer break" is usually on the order of 15-30 minutes, whatever it takes to make you feel recharged and ready to start another 25-minute work session. Repeat that process a few times over the course of a workday, and you actually get a lot accomplished—and took plenty of breaks to grab a cup of coffee or refill your water bottle in the process.

It's important to note that a pomodoro is an indivisible unit of work—that means if you're distracted part-way by a coworker, meeting, or emergency, you either have to end the pomodoro there (saving your work and starting a new one later), or you have to postpone the distraction until the pomodoro is complete. If you can do the latter, Cirillo suggests the "inform, negotiate, and call back" strategy:

- Inform the other (distracting) party that you're working on something right now.

- Negotiate a time when you can get back to them about the distracting issue in a timely manner.

- Schedule that follow-up immediately.

- Call back the other party when your pomodoro is complete and you're ready to tackle their issue.

Of course, not every distraction is that simple, and some things demand immediate attention—but not every distraction does. Sometimes it's perfectly fine to tell your coworker "I'm in the middle of something right now, but can I get back to you in....ten minutes?" Doing so doesn't just keep you in the groove, it also gives you control over your workday.

How to Get Started with the Pomodoro Technique

Since a timer is the only essential Pomodoro tool, you can get started with any phone with a timer app, a countdown clock, or even a plain old egg timer. Cirillo himself prefers a manual timer, and says winding one up "confirms your determination to work." Even so, we've highlighted a number of Pomodoro apps that offer more features than a simple timer offers. Here are a few to consider:

- Marinara Timer (Web) is a webapp we've highlighted before that you can keep open in a pinned tab. You can select your timer alerts so you know when to take a break, or reconfigure the work times and break times to suit you. It's remarkably flexible, and you don't have to install anything.

- Tomighty (Win/Mac/Linux) is a cross-platform desktop Pomodoro timer that you can fire and forget, following the traditional Pomodoro rules, or use to customize your own work and break periods.

- Pomodorable (OS X) is a combination Pomodoro timer and to-do app. It offers more visual cues when your tasks are complete and what you have coming up next, and it integrates nicely with OS X's Reminders app. Plus, you can estimate how many pomodoros you'll need to complete a task, and then track your progress.

- Simple Pomodoro (Android) is a free, open-source timer with a minimal aesthetic. Tap to start the timer and get to work, and take your breaks when your phone's alarm goes off. You can't do a lot of tweaking to the work and break periods, but you get notifications when to take your breaks and when to go back to work, and you can go back over your day to see how many Pomodoros you've accomplished over the day. It even integrates with Google Tasks.

- Focus Timer (iOS) used to be calledPomodoroPro , and is a pretty feature-rich timer for iPhone and iPad. You can customize work and break durations, review your work history to see how your focus is improving, easily see how much time is left in your work session, and the app even offers a star-based rating system to keep you motivated. You can even customize the sounds, and hear the clock ticking when you lock your phone so you stay on task.

These are just a few good tools to choose from. Don't hesitate to experiment with others, but remember, the focus of the Pomodoro Technique is on the work, not the timer you use. If you would like an actual tomato timer like Cirillo uses, this one is available for $7 at Amazon. Alternatively, you can buy a tomato timer and a copy of the book together from him directly. If you want Kindle or ePub versions of the book, grab them directly from Cirillo's store as well.

Who the Pomodoro Technique Works Best For

The Pomodoro Technique is often championed by developers, designers, and other people who have to turn out regular packages of creative work. Essentially, people who have to actually produce something to be reviewed by others. That means everyone from authors writing their next book to software engineers working on the next big video game can all benefit from the timed work sessions and breaks that Pomodoro offers.

However, it's also useful for people who don't have such rigid goals or packages of work. Anyone else with an "inbox" or queue they have to work through can benefit as well. If you're a system's engineer with tickets to work, you can set a timer and start working through them until your timer goes off. Then it's time for a break, after which you come back and pick up where you left off, or start a new batch of tickets. If you build things or work with your hands, the frequent breaks give you the opportunity to step back and review what you're doing, think about your next steps, and make sure you don't get exhausted. The system is remarkably adaptable to different kinds of work.

Finally, it's important to remember that Pomodoro is a productivity system—not a set of shackles. If you're making headway and the timer goes off, it's okay to pause the timer, finish what you're doing, and then take a break. The goal is to help you get into the zone and focus—but it's also to remind you to come up for air. Regular breaks are important for your productivity . Also, keep in mind that Pomodoro is just one method, and it may or may not work for you. It's flexible, but don't try to shoehorn your work into it if it doesn't fit. Productivity isn't everything —it's a means to an end, and a way to spend less time on what you have to do so you can put time to the things you want to do. If this method helps, go for it. If not, don't force it.

Because time is so precious and our lives are busier than ever, we probably all are inclined to try …

Read moreIntegrating Pomodoro With Other Productivity Methods

Since the Pomodoro Technique focuses squarely on how you do your work and not on how you organize your work, it's just begging to be remixed with other methods and systems .

You’ve tried everything: asked around, played with a few theories about “how you work best”, and…

Read moreFor example, if you're a fan of GTD (aka, Getting Things Done) ,you can easily use GTD to organize and prioritize—and then use Pomodoro to actually get your work done. It also works well with methods like Kaizen, which emphasizes continual improvement over time, or Scrum, which demands flexibility in organization and priority, but still requires results. Many productivity systems focus on organization or specific tools. In those cases, the goal is to help you avoid forgetting things and prioritize your work. Pomodoro's focus is on making sure you make progress on your tasks, stay focused, and get things done without going insane. However, even though it plays well with others, resist the urge to over-hack your method and make it unnecessarily complicated. Pomodoro's utility is in its simplicity.

Getting Things Done, or GTD, is a system for getting organized and staying productive. It may seem…

Read moreFinally, the Pomodoro method is highly personal. Since it only really impacts how you work, you don't need to get other people on-board with it before it's useful.

Additional Reading

At this stage, you have the tools required to get up and running with the Pomodoro system if you want to give it a try. It's not difficult, and you may find that it helps you focus. There's more to the picture here, and Cirillo's book can offer more guidance and specific examples if you need them. Beyond that, here's a short list of additional resources worth reading:

To a certain point, you can only read so much about the Pomodoro Technique—you have to just try it out on your own and see if it works for you. With luck, it'll give you a way to be continuously productive while keeping you from burning out. Don't worry if you don't rack up five or ten pomodoros in a day: Many people who love the method note you may only get one or two in before you're distracted by something unavoidable. The upshot however is that those one or two pomodoros may be more productive than anything else you do all day.

Title photo made using Introwiz1 (Shutterstock). Additional photos by mlpeixoto, Jun Ohwada, Jussi Linkola, .

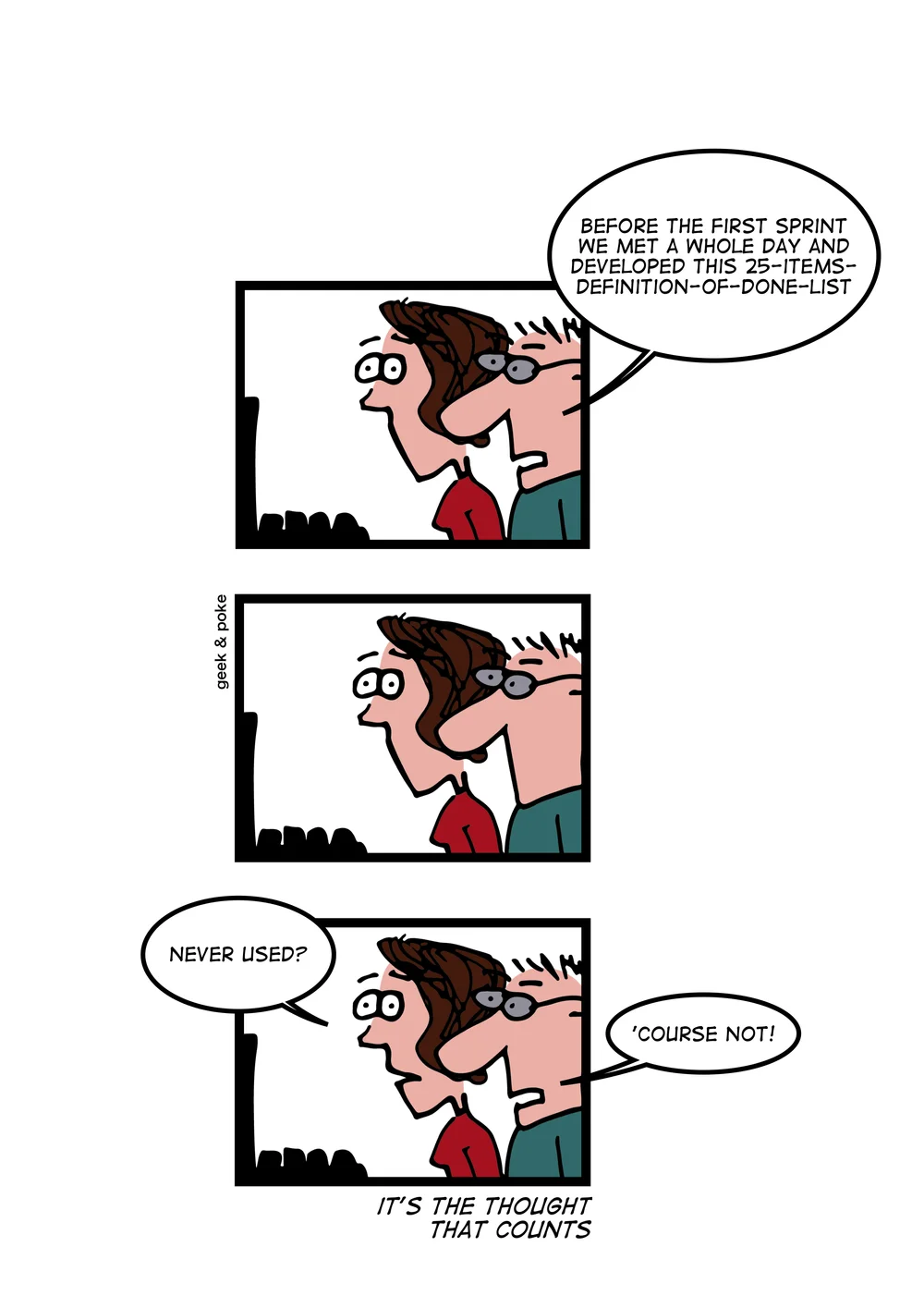

A Definition Doesn't Blush

L’année où, en Suède, il y eut un… 30 février

LE MOIS de février se termine aujourd’hui, avec le mardi 28. La prochaine fois que le calendrier indiquera un 29 février, ce sera avec l’année bissextile 2020. Mais il n’y aura pas, il n’y a jamais eu de 30 février. Sauf en Suède, en 1712. Non, ce n’est pas une nouvelle divagation de Donald Trump, qui a récemment sous-entendu qu’il y avait eu un attentat – imaginaire – au pays du roi Charles XVI Gustave. Ainsi que le raconte Olivier Marchon dans son dernier livre, Le 30 février. Et autres curiosités de la mesure du temps (Seuil, 176 p., 14,50 €), c’est le résultat d’une série de péripéties, de cahots du calendrier mêlant astronomie, histoire et religion.

Tout commence en 1582, lorsque le pape Grégoire XIII décide de réformer le calendrier julien. Celui-ci, instauré par Jules César, était basé sur l’idée que la révolution de la Terre autour du Soleil – l’année, donc – durait exactement 365,25 jours. En ajoutant un jour, le 29 février, tous les quatre ans, le général romain corrigeait ainsi la dérive de 24 heures qui s’était accumulée dans l’intervalle (4 × 0,25 = 1). L’ennui, c’est que notre planète n’obéit à personne, pas même à César. Sa révolution ne dure pas 365 jours un quart, mais un peu moins : 365 jours, 5 heures, 48 minutes et 45 secondes pour être précis. Depuis l’Antiquité, les minutes s’étaient additionnées pour se transformer en heures, puis en jours. A la fin du XVIe siècle, la date du printemps s’était décalée d’une décade par rapport à ce que disait la place de la Terre par rapport à notre étoile et, surtout, la date de Pâques – voilà pourquoi le pape s’en mêle –, calculée par rapport à l’équinoxe de printemps, glissait elle aussi.

Pour remettre la pendule terrestre à l’heure, Grégoire XIII décida deux choses. Tout d’abord d’instaurer un nouveau calendrier (qui porte son nom, le calendrier grégorien), qui ne comptait pas comme bissextiles les années terminant par 00, à l’exception des années multiples de 400 : ainsi, 1900 ne fut pas bissextile, mais 2000 l’a été. De cette manière, la dérive du calendrier par rapport à la réalité astronomique allait être minuscule. Seconde décision papale : supprimer dix jours du calendrier pour rattraper le décalage cumulé depuis César. On se coucha donc le jeudi 4 octobre 1582 pour se réveiller le vendredi 15 du même mois.

Année « tersextile » ?

Du moins ce fut le cas en Italie, en Espagne et au Portugal. La France, autre pays catholique, suivit quelques semaines plus tard. Mais dans les contrées où l’autorité du pape ne s’exerçait pas (protestantes ou orthodoxes), l’histoire se révéla bien différente. Ainsi, en Suède, plus d’un siècle après la mort de Grégoire XIII, on vivait encore au rythme du calendrier julien, ce qui n’était pas sans poser de cocasses problèmes dans les relations avec les pays catholiques… En 1700, les Suédois décidèrent enfin de se mettre au diapason des autres mais de manière douce : la différence était désormais de onze jours mais, au lieu de les ôter tous d’un coup, on préféra supprimer toutes les années bissextiles de 1700 à 1740 incluses. On commença donc par ne pas compter le 29 février 1700. C’est alors que débuta la grande guerre du Nord, conflit entre puissances du nord de l’Europe qui allait durer plus de deux décennies.

Comme l’écrit Olivier Marchon, « très occupée par la guerre, (…) la Suède a tout bonnement oublié d’appliquer son calendrier de transition : on a systématiquement omis d’éliminer les 29 février des années bissextiles ! La mesure est donc un échec et les Suédois décident dès 1711 de revenir au calendrier julien. » Toutefois, si vous avez bien suivi l’histoire, vous vous rappelez que le 29 février 1700 a été supprimé : pour recoller au calendrier de César, il faut ajouter un jour quelque part. Ce sera chose faite en février 1712. Mais comme ce mois-ci comptait déjà 29 jours, il y eut donc, en Suède et en Suède seulement, un 30 février 1712 – une année « tersextile » ? Finalement, les Suédois adoptèrent le calendrier grégorien en 1753 et rattrapèrent ainsi le Soleil.

Pierre Barthélémy (suivez-moi ici sur Twitter ou bien là sur Facebook)

Un pas de plus vers la greffe de tête

Rat dont le haut du corps a été greffé sur un autre rat. © Peng-Wei Li et al./CNS Neuroscience & Therapeutics.

SERGIO CANAVERO a de la suite dans les idées. Depuis une étude fracassante publiée en 2013, dont j’avais rendu compte dans « Passeur de sciences », ce neurologue italien s’est fait le champion d’un projet fou : greffer une tête d’humain. Si l’on se cantonne strictement aux aspects pragmatiques du sujet, en mettant de côté tout questionnement éthique, le concept est simple. Prenez un humain A ayant toute sa tête (on assume le mauvais jeu de mots…) mais dont le reste de l’organisme est défaillant et quasiment hors service. Pour sauver cet individu, dont l’identité, intacte, réside essentiellement dans le cerveau, siège de la mémoire et de la conscience, il « suffit » de trouver un humain B en état de mort cérébrale et de placer la tête de A sur le corps, fonctionnel, de B. Même si les médias (et moi le premier) ont parlé de « greffe de tête » pour décrire cette opération, il serait plus juste d’évoquer une greffe de corps. Sergio Canavero, quant à lui, utilise l’expression technique et plus neutre d’« anastomose céphalosomatique », c’est-à-dire un raccordement tête-corps.

Depuis quatre ans, l’Italien, accompagné par des chercheurs chinois, tente de franchir, l’un après l’autre, les obstacles techniques qui se dressent sur son chemin. Sans même parler des problèmes de rejet – a priori traités par immunosuppresseurs –, les chirurgiens qui se lanceraient dans une greffe de tête devraient faire tomber deux barrières. La première est évidente : pour séparer la tête de A de son corps malade, il faut la couper et donc sectionner la moelle épinière, ce qui fait de A, même recousu au cou de B, un tétraplégique en puissance. Sergio Canavero assure que si le sectionnement est fait de manière chirurgicale avec un instrument très tranchant, que si le raccordement est effectué rapidement et que si on applique sur les nerfs lésés une « colle » à base de polyéthylène glycol, il se produit une sorte de « fusion-réparation » des deux moelles épinières, qui restaure le passage de l’influx nerveux. Dans un article publié en septembre 2016, il a donné les références d’expériences réussies sur des animaux.

Le second obstacle concerne la survie du cerveau pendant l’opération. Pour que cette dernière soit considérée comme réussie, il faut qu’à son réveil, A ne soit pas un « légume », que son encéphale fonctionne correctement, ce qui implique qu’il ait été irrigué en continu. Poursuivant les travaux précurseurs du Soviétique Vladimir Demikhov et de l’Américain Robert White – le premier sur des têtes de chiens, le second sur celles de singes –, Sergio Canavero vient de prendre part, avec une équipe chinoise de l’hôpital universitaire de Harbin, à une expérience impliquant des rats. Ses résultats ont été publiés fin avril dans la revue CNS Neuroscience & Therapeutics.

Un rat transformé en pompe sanguine

La nouveauté de cette publication est que ses auteurs ont reproduit quinze fois le procédé, à chaque fois avec trois rats, deux gros et un petit. Le petit rat est appelé le donneur parce qu’il « donne » le haut de son corps, c’est-à-dire sa tête et ses pattes antérieures. Après l’avoir anesthésié, les chirurgiens chinois connectent le système vasculaire de sa tête à celui d’un des deux gros rats, qui va servir de pompe sanguine pendant toute l’opération, la différence de gabarit entre les deux rongeurs permettant que l’alimentation en sang du duo se fasse sans problème. Les médecins peuvent ensuite ouvrir la cage thoracique du petit rat, débrancher le cœur et les poumons puis sectionner trachée, œsophage et moelle épinière, ce qui revient à couper tout le bas du corps de l’animal. Comme on peut le voir sur la photo saisissante qui ouvre ce billet, la tête ainsi dégagée est ensuite recousue sur le dos d’un second gros rat – le receveur – qui va prendre le relais pour l’alimentation en sang du greffon.

Une seule des quinze opérations a échoué. Dans les quatorze autres cas, la chimère à deux têtes n’a pas présenté d’anomalie particulière pendant les 36 heures qui ont suivi l’opération – période au terme de laquelle les animaux ont été euthanasiés. Pas d’anomalie vasculaire post-opératoire, pas de nécrose des tissus, électrocardiogramme et électroencéphalogramme normaux. Pour les auteurs de l’étude, la méthode alimente correctement en sang la tête pendant toute la durée de l’opération, un point essentiel (on n’ose pas écrire « capital ») pour la préservation du cerveau.

A aucun moment Sergio Canavero et ses collègues n’abordent les préoccupations éthiques si ce n’est pour signaler que le protocole expérimental (et donc l’euthanasie de plusieurs dizaines de rats) a été approuvé par l’hôpital universitaire de Harbin. On ignore pour l’instant quelle sera la prochaine grande étape mais la logique voudrait que l’on passe à la greffe véritable en remplaçant la tête du receveur – pour reprendre la terminologie utilisée dans l’étude – par celle du donneur sur des animaux de plus en plus proches d’Homo sapiens.

En 2013, Sergio Canavero disait pouvoir réaliser la première greffe de tête humaine dans les deux ans. Quatre années plus tard, il en est encore assez loin. Cependant, force est de constater qu’il avance méthodiquement avec ses collègues chinois. Il y a quelques mois, je signalais dans une de mes sélections hebdomadaires que le Russe Valeri Spirodonov, paralysé par une maladie génétique, était volontaire pour tenter l’opération. Toutefois, selon The Independent, la première tête à changer de corps pourrait plutôt être chinoise.

Pierre Barthélémy (suivez-moi ici sur Twitter ou bien là sur Facebook)

Lire aussi : Un médecin italien veut greffer des têtes humaines

Salesforce created an algorithm that automatically summarizes text using machine learning

This year, people are expected to spend more than half their day reading e-mail, articles, or posts on social media, and it’s only going to get worse. To help solve this problem, researchers at Salesforce have developed an algorithm that uses machine learning to produce “surprisingly coherent and accurate” summaries according to MIT Technology Review.

Automatic summarization would be a particularly useful technology for Salesforce, which produces a variety of customer-service focused products. The company notes that the resulting summaries could be used by sales or customer service representatives to quickly digest e-mails and information, which would allow them to spend more time focused on their customers.

To that end, Salesforce is...

Diving into 1000 Mousetraps in 4K Slow Motion

Gav and Dan from the Slow Mo Guys spend 4 hours setting up 1000 mouse traps to set them all off while jumping into them and filming the whole thing in slow motion.

The post Diving into 1000 Mousetraps in 4K Slow Motion appeared first on Geeks are Sexy Technology News.

Are We All Related? [Science Video]

In this episode of “It’s OK To Be Smart,” host Joe Hanson investigates how closely related we all really are.

Basic math tells us that all humans share ancestors. But you’ll be amazed at how recently those shared ancestors lived. Thanks to genetic data in the 21st century, we’re even discovering that we really are all descended from one mother.

The post Are We All Related? [Science Video] appeared first on Geeks are Sexy Technology News.

Une nouvelle technique de Fingerprinting expose les utilisateurs de Firefox

Une fonctionnalité de Firefox peut être exploitée par des tierces parties pour obtenir des informations sur les utilisateurs du navigateur Open Source.

Pour gagner du temps dans le chargement des pages Web, Firefox conserve en mémoire cache les certificats intermédiaires des sites visités par ses utilisateurs.

Selon Alexander Klink, chercheur en sécurité, ces entrées peuvent être récupérées par des tierces parties et servir à obtenir des informations sensibles sur les utilisateurs de Firefox.

Avant d’aller plus loin, il est essentiel de connaître les bases du fonctionnement du protocole HTTPS et du rôle des Autorités de certification intermédiaires.

Selon Klink, il peut arriver que des serveurs mal configurés n’envoient pas les certificats intermédiaires aux navigateurs clients.

Des tierces parties ( par exemple des annonceurs) pourraient se servir de cette pratique pour connaître les sites visités par les utilisateurs de Firefox. Pour ce faire, ces tierces parties pourraient tenter de charger des images (comme des favicons) en arrière plan durant la navigation. Selon le résultat de cette action, l’on pourrait parvenir à deux hypothèses.

Si l’image se charge, alors cela signifierait que le certificat intermédiaire du serveur mal configuré est déjà présent sur le système de l’utilisateur. Par conséquent, l’utilisateur a visité des sites partageant le même certificat intermédiaire que le serveur mal configuré. Et il sera possible d’obtenir une liste de sites partageant le même certificat intermédiaire.

Si aucune image ne charge, alors le certificat intermédiaire du serveur n’est pas présent sur le système local, et il serait impossible d’identifier les sites visités par l’utilisateur par cette technique de Fingerprinting.

Klink note qu’un certificat comme Deutsche Bundestag CA (Autorité de certification du Parlement Allemand) gardé en mémoire cache pourrait indiquer par exemple que l’utilisateur vit en Allemagne (ou dans un pays où l’Allemand est la langue nationale) et est intéressé par la politique.

Par ailleurs, le chercheur allemand a mis en ligne une preuve de concept qui peut servir à mieux comprendre cette faille.

Il existe un réglage sous Firefox qui pourrait servir à contrer ce type de Fingerprinting. Sachez que l’employer pourrait avoir un impact négatif sur votre expérience de navigation.

Pour l’activer, ouvrez Firefox, puis saisissez dans la barre de navigation : about:config.

2 Confirmez l’avertissement,

3 Faîtes un clic droit sur la page, ensuite choisissez Sélectionner > Nouveau.

4 Nommez la valeur Booléenne : security.nocertdb puis réglez la à True.

Un redémarrage est requis après la configuration. Ci-dessous mon test réalisé :

Avant le réglage security.nocertdb :

Après le réglage :

Les utilisateurs de Tor sont moins menacés par cette technique de Fingerprinting car cette configuration existe déjà dans le navigateur.

mdestroy

Source : ShiftorDie.de

The post Une nouvelle technique de Fingerprinting expose les utilisateurs de Firefox appeared first on Homputer Security.

Télétravailler.fr : un nouveau site internet pour tout comprendre sur le télétravail

Télétravail à domicile, espace de coworking, télécentre... Vous travaillez dans le secteur privé ou dans la fonction publique et vous vous posez des questions sur le télétravail ? Pour en savoir plus sur le sujet, retrouvez le nouveau site internet teletravailler.fr lancé par le Commissariat général à l'égalité des territoires (CGET).

Les conséquences techniques de l'interception HTTPS en entreprise

Le 28 février 2017, à la conférence NDSS 17 à San Diego, Zakir Durumeric a présenté les conclusions de la recherche faite avec Zane Ma, Drew Springall, Richard Barnes, Nick Sullivan, Elie Bursztein, Michael Bailey, J. Alex Halderman et Vern Paxson, « The Security Impact of HTTPS Interception ». Ils montraient que la pratique, très répandue en entreprise, de l'interception (en fait, le détournement) des sessions HTTPS des utilisateurs, outre son côté immoral, a de graves conséquences pour la sécurité.

De quoi s'agit-il ? Normalement, la session HTTPS est protégée de bout en bout. Le client se connecte au serveur et le protocole TLS se fait directement entre client et serveur. Les intermédiaires (par exemple les routeurs) ne voient qu'un flux chiffré qu'ils ne peuvent pas comprendre (confidentialité via le chiffrement), ni modifier (intégrité). Dans un certain nombre d'entreprises et d'organisations, par exemple étatiques, la direction souhaite au contraire pouvoir examiner le trafic des employés, par exemple pour savoir qui écrit au Canard Enchaîné. La technique pour cela consiste à intercepter le trafic HTTPS, le déchiffrer, et le rechiffrer avec le serveur. Lorsqu'il sera en clair, dans l'équipement de surveillance, on pourra l'examiner.

Mais, attendez, dit la lectrice qui connait TLS (RFC 5246) : ça ne peut pas marcher. La session n'est pas juste chiffrée, elle est authentifiée. Le serveur doit présenter un certificat, et il chiffre avec la clé contenue dans ce certificat. L'équipement d'interception ne peut pas montrer un certificat qui convienne.

Le truc réside dans une énorme faille du système

X.509 : n'importe quelle

autorité de certification peut produire un

certificat pour n'importe quel nom de

domaine, même si le titulaire de ce nom a choisi une

autre AC. Il suffit donc d'avoir une AC à

sa disposition dans le magasin de certificat de la machine. C'est

ainsi par exemple que le

ministère des finances avait fait un vrai/faux

certificat pour gmail.com...

Je ne parlerai pas ici des aspects moraux, politiques ou

juridiques de la surveillance via interception HTTPS. L'article

des chercheurs qui a fait l'objet de l'exposé d'aujourd'hui se

focalisait sur les problèmes techniques. Ils ont étudié cette

interception des deux côtés : en observant le trafic chez certains

serveurs Web, et en étudiant certaines des boîtes noires qui

font cette interception. Côté serveur, pour voir si le trafic est

intercepté, ils regardaient surtout s'il y avait une différence

entre le User-Agent:

HTTP (RFC 7231,

section 5.5.3) annoncé et les paramètres

TLS. Si un navigateur se présente comme

étant Firefox mais annonce l'extension

« battement de cœur » du RFC 6520, on est

sûr qu'il s'agit d'une interception : Firefox n'a jamais mis en

œuvre cette extension. Des tas d'autres heuristiques peuvent être

utilisées, comme l'ordre des extensions TLS dans le

ClientHello du client.

Leur étude montre que plus de 10 % des sessions HTTPS vers Cloudflare (6 % pour des sites divers de commerce en ligne) sont interceptées, ce qui est assez inquiétant.

Mais il y a bien pire : le système d'interception, on l'a vu, termine la session TLS et en commence une autre avec le serveur. Ce faisant, la totalité des systèmes testés font d'énormes erreurs TLS : ils annoncent des algorithmes de chiffrement abandonnés (RC4, cf. RFC 7465), ou qui n'auraient jamais dû être utilisées (les algorithmes « exportation », délibérement affaiblis), acceptent des certificats expirés, et, parfois, ils ne valident même pas le certificat du serveur ! Ils sont en outre vulnérables à plusieurs attaques TLS connues. Cela est dû au fait que ces boîtes noires utilisent des versions anciennes de bibliothèques TLS, et qu'elles ne les configurent pas proprement. (Ce problème avait déjà été démontré avec les anti-virus.)

Rien d'étonnant à cela : ces boîtes noires sont achetées par des gens qui n'y connaissent rien, qui n'évaluent pas le logiciel, et pour qui la sécurité est un produit qu'on achète. (Je viens de lire un guide « L'essentiel de la sécurité numérique pour les dirigeants » qui recommande de dépenser « de 3 % à 10 % du budget informatique [pour la] cybersécurité », comme si la sécurité dépendait de l'argent dépensé !)

Autre point à noter : ces boîtes noires de surveillance sont toutes en logiciel privateur (et sont donc populaires auprès de dirigeants qui se disent « le logiciel libre, ce n'est pas professionnel et enterprise-grade ») mais utilisent très souvent du logiciel libre en dessous (sans prendre la peine d'utiliser des versions récentes).

Donc, employés, la prochaine fois que vous entendez dire qu'on a déployé l'interception HTTPS pour votre bien, « pour des raisons de sécurité », méfiez-vous : cette pratique diminue la sécurité.

Dans la série des bonnes lectures, notez que l'ANSSI a un guide sur l'interception HTTPS. Notez que le US-CERT a également sonné l'alarme contre ces interceptions HTTPS. La recherche présentée à NDSS portait sur le côté client des boîtiers intercepteurs mais leur côté serveur est tout aussi bogué comme le montre l'exemple BlueCoat.

Les règles pour les mots de passe, c'est de la connerie !

Commentaires

L'article Les règles pour les mots de passe, c'est de la connerie ! a été posté dans la catégorie Développement de Human Coders News

Générer un JSON contenant des jeux d'essais réalistes

Le format de fichier JSON est très utilisé sur le Net, notamment en développement Web pour tout ce qui concerne les échanges entre plusieurs applications (API). Sa syntaxe est relativement simple à assimiler mais lorsque l’on travaille sur un fichier contenant beaucoup de propriétés, faire des jeux d’essais devient vite barbant.

Commentaires

L'article Générer un JSON contenant des jeux d'essais réalistes a été posté dans la catégorie Développement de Human Coders News

WWW ou ne pas WWW

Votre configuration DNS peut avoir des effets importants sur la performance et la résistance aux DDOS.

Commentaires

L'article WWW ou ne pas WWW a été posté dans la catégorie Développement de Human Coders News

Le blob, une intelligence sans cervelle? Fiction ou réalité: Audrey Dussutour at TEDxToulouse

In the spirit of ideas worth spreading, TEDx is a program of local, self-organized events that bring people together to share a TED-like experience. At a TEDx event, TEDTalks video and live speakers combine to spark deep discussion and connection in a small group. These local, self-organized events are branded TEDx, where x = independently organized TED event. The TED Conference provides general guidance for the TEDx program, but individual TEDx events are self-organized.* (*Subject to certain rules and regulations)

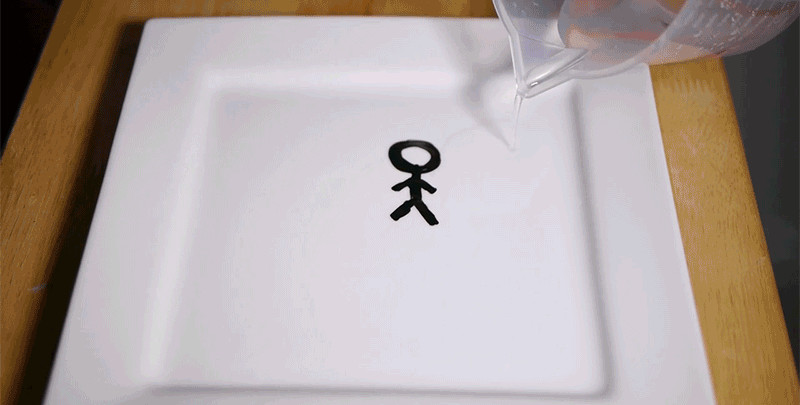

Pourquoi le bonhomme au feutre effaçable danse dans l’eau

Il y a quelques jours cette vidéo de quelqu’un qui fait la démonstration d’un petit bonhomme en batons dessiné au feutre effaçable qui se met à danser quand on le recouvre doucement d’eau à beaucoup tourné sur internet :

Maintenant cette vidéo explique pourquoi ça marche :

La raison est toute simple, l’encre de ces feutres n’est pas soluble dans l’eau, et elle est aussi moins dense qu’elle donc elle flotte intacte à sa surface.

Pourquoi il faut mettre le poids à l’avant de la remorque

Cette petite démonstration avec une voiture miniature et un tapis roulant montre bien pourquoi il faut distribuer le poids en priorité à l’avant d’une remorque pour éviter les accidents.

MySQL Workbench 6.3.9 GA has been released

Dear MySQL users,

The MySQL developer tools team announces 6.3.9 as our GA release for

MySQL Workbench 6.3.

For the full list of changes in this revision, visit

http://dev.mysql.com/doc/relnotes/workbench/en/changes-6-3.html

For discussion, join the MySQL Workbench Forums:

http://forums.mysql.com/index.php?152

Download MySQL Workbench 6.3.9 GA now, for Windows, Mac OS X 10.10+,

Oracle Linux 7, Fedora 24 and 25, Ubuntu 16.04 and 16.10

or sources, from:

Redesigning The Paris Metro Map

When I first visited Paris, it took me a while to get oriented and put together a route using the official map of the Paris metro. That’s all it took to spark the flame inside me to redraw it according to an entirely different set of principles. The goal was extremely ambitious, but why not try?

In this article, I will attempt to describe the principal solutions involved in the development of my own version of the Paris metro map. But for a moment, I’ll just jump ahead to the result.

The post Redesigning The Paris Metro Map appeared first on Smashing Magazine.

(

( (

(